Terminem routing statyczny określamy rodzaj komunikacji pomiędzy sieciami komputerowymi polegający na ręcznym konfigurowaniu tras przez administratora sieci.

Aby można było prawidłowo manualnie skonfigurować trasy routingu niezbędna jest znajomość sieci docelowych, masek podsieci oraz bram sieciowych.

Na czym polega routing statyczny?

Jak wspomniałem we wstępie, routing statyczny polega na ręcznym (manualnym) ustawianiu konkretnych tras routingu do odległych sieci przez administratora sieci, którymi mają poruszać się pakiety danych od ich nadawcy do odbiorcy. W tym modelu to administrator odpowiada za wybór najlepszych tras oraz ich bieżącą aktualizację w tablicach routingu zarządzanych routerów. Jest to znacząca różnica w stosunku do routingu dynamicznego, w którym routery samodzielnie (automatycznie) wybierają najbardziej optymalne trasy na podstawie poszczególnych protokołów routingu.

Routing statyczny doskonale sprawdza się w małych sieciach o niewielkiej dynamice, których rozbudowa nie jest przewidywana, a kluczowa jest stabilność i przewidywalność. W takim przypadku routing statyczny ułatwia prawidłowe utrzymanie tablicy lub tablic routingu. Ponadto w małych sieciach routing statyczny pozwala na osiągnięcie dużych oszczędności związanych z obciążeniem procesora routera oraz szerokością pasma. Jednakże wraz z rozrastającą się siecią routing statyczny staje się coraz mniej efektywny.

Kiedy stosowany jest routing statyczny?

Routing statyczny może być wykorzystywany w kilku przypadkach, które przedstawiłem poniżej.

Statyczne ustawianie tras przez administratora sieci często jest z powodzeniem stosowane w przypadku sieci pośredniczących, które zawierają jedną trasę i pojedynczy router.

Ponadto routing statyczny wykorzystuje się w przypadku użycia jednej trasy domyślnej, która reprezentuje drogę do każdej sieci, w przypadku gdy w tablicy routingu danego routera nie ma innej lepszej trasy. Należy wyjaśnić, że tras domyślnych używa się gdy router nie znajduje dla danej sieci docelowej pasującej pozycji w swojej tablicy routingu (czyli właściwej trasy).

Jednakże najczęściej statyczne trasy routingu stosowane są do podłączania się do danej sieci, ustawienia „bramy ostatniej szansy” dla sieci pośredniczących, zmniejszenia liczby routerów poprzez sumaryzację kilku sieci sąsiadujących do jednej trasy statycznej, czy wreszcie do tworzenia zapasowej trasy w przypadku awarii głównego łącza.

Zalety i wady routingu statycznego

W tym miejscu warto przedstawić zalety routingu statycznego, względem opisanego przeze mnie wcześniej routingu dynamicznego.

Podstawową zaletą, pod kątem cyberbezpieczeństwa, jest brak rozgłaszania tras statycznych w sieci, co prowadzi do zwiększenia bezpieczeństwa.

Ponadto trasy statyczne używają mniejsze przepustowości łącz niż dynamiczne protokoły routingu, a samo obliczanie tras routingu nie obciąża procesora routera, wobec czego nie jest potrzebne posiadanie routera o wysokiej mocy obliczeniowej, co także pozytywnie wpływa na koszt jego zakupu.

Dodatkową zaletą jest to, że droga wyznaczona przez trasę statyczną jest zawsze znana.

Natomiast do wad routingu statycznego można zaliczyć konieczność ręcznego (manualnego) ustawiania tras przez administratora sieci, co powoduje, że konfiguracja i utrzymanie statycznych tras routingu jest czasochłonne oraz podatne na błędy, zwłaszcza w przypadku większych sieci. Ponadto do wad można także zaliczyć konieczność wprowadzania do tablic routingu przez administratora sieci informacji o zmianach tras. Kolejnym minusem używania statycznych tras routingu są problemy z prawidłową skalowalnością w powiększających się sieciach, co powoduje, że utrzymanie takich sieci staje się coraz bardziej uciążliwe. Dodatkowo prawidłowa implementacja wszystkich tras routingu wymaga od administratora pełnej wiedzy o całej sieci.

Rodzaje statycznych tras routingu

Można rozróżnić kilka rodzajów tras routingu. Zaliczamy do nich:

-

-

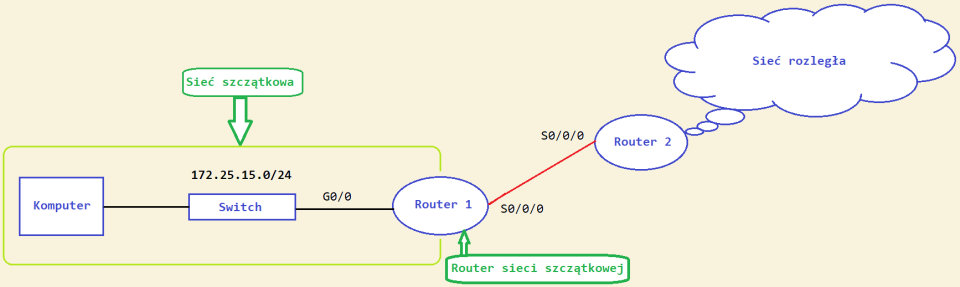

- Standardową trasę statyczną, opartą o sieć szczątkową, co reprezentuje poniższy schemat:

Fot. Michał Mamica W tym miejscu warto dodać, że sieć szczątkowa, to sieć przenosząca informacje tylko pomiędzy stacjami (urządzeniami) lokalnymi.

- Domyślną trasę statyczną, czyli taką, do której będą pasowały wszystkie pakiety. Trasa ta identyfikuje adres IP bramy domyślnej, do którego router wysyła wszystkie pakiety IP, które nie znalazły odpowiedniej trasy dynamicznej lub statycznej. Trasa ta używa adresu IPv4 0.0.0.0/0 jako adresu docelowego.

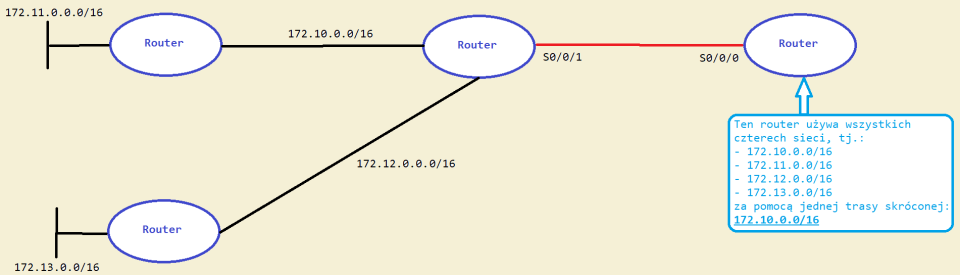

- Sumaryczną trasę statyczną, która używa wszystkich tras za pomocą jednej trasy skróconej, co reprezentuje poniższy schemat:

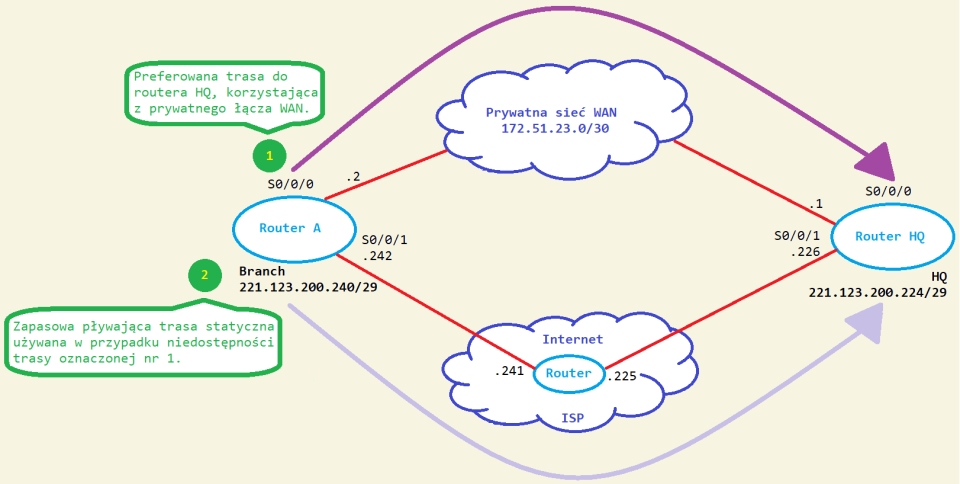

Fot. Michał Mamica - Pływającą trasę statyczną, czyli trasę używaną do zapewnienia rezerwowej ścieżki dla głównej trasy lub trasy dynamicznej w przypadku awarii łącza. Trasy tej używa się tylko wtedy gdy trasa główna (podstawowa) nie jest dostępna, w związku z czym trasa pływająca musi mieć wyższy dystans administracyjny, niż trasa podstawowa. Pływającą trasę statyczną przedstawia poniższy schemat:

Fot. Michał Mamica

- Standardową trasę statyczną, opartą o sieć szczątkową, co reprezentuje poniższy schemat:

Polecenie ip route oraz następny skok w routingu statycznym

Warto zaznaczyć, że poleceniem wyświetlającym trasę routingu, w przypadku urządzeń Cisco jest ip route. To polecenie może być rozszerzane o takie informacje, jak:

– maska podsieci zdalnej sieci, która ma zostać dodana do tablicy routingu (parametr: network-address),

– maska podsieci zdalnej sieci, która ma zostać dodana do tablicy routingu lub maska podsieci, która może zostać zmodyfikowana podczas sumaryzacji grupy sieci (parametr: subnet-mask),

– adres IP routera następnego skoku – jest często wykorzystywany przy podłączeniu do mediów szerokopasmowych, np. Ethernet (parametr: ip-address),

– użycie interfejsu wychodzącego do przekazywania pakietów do sieci docelowej, w tym przypadku określany również jako trasa statyczna do sieci bezpośrednio przyłączonej – zazwyczaj jest używany podczas łączenia w konfiguracji punkt-punkt (parametr: exit-intf).

Co istotne następny skok, czyli odcinek trasy prowadzący do najbliższego urządzenia, np. routera, może być konfigurowany jako adres IP lub nazwa interfejsu wyjściowego, ale także można ich używać równocześnie. Wybrany rodzaj konfiguracji miejsca następnego skoku, określa jeden z trzech rodzajów tras:

– trasa następnego skoku, jeżeli tylko został skonfigurowany adres IP urządzenia następnego skoku,

– bezpośrednio podłączona trasa statyczna, jeżeli został skonfigurowany tylko interfejs wyjściowy,

– w pełni określona trasa statyczna, jeżeli zostały skonfigurowane zarówno adres IP urządzenia następnego skoku, jak i nazwa interfejsu wyjściowego.Dodać należy, że następny skok może być określony także za pomocą adresu IPv6, jak i adresu IPv6 wraz z nazwą interfejsu wyjściowego, a opisane powyżej zasady konfiguracji dotyczą także adresów IPv6.

-

-

Klasowa adresacja sieci

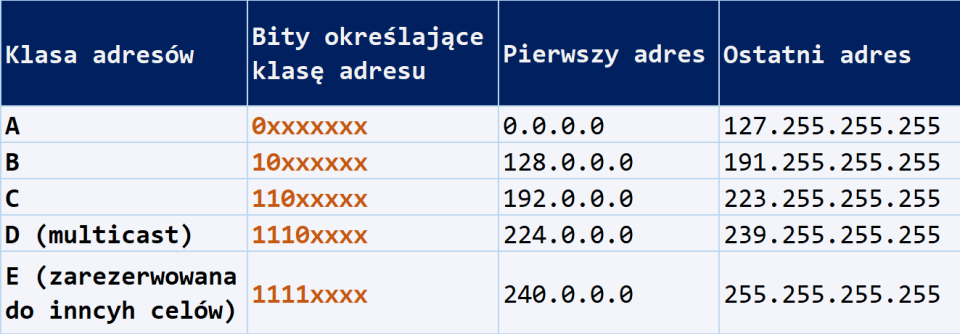

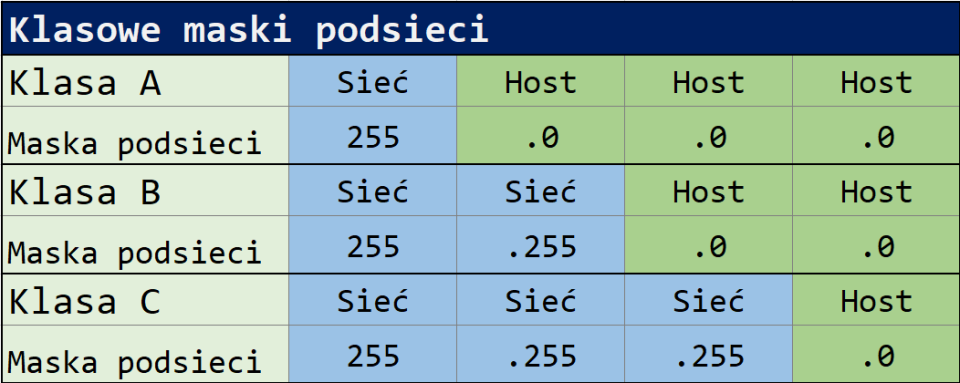

- Dla poprawnego działania komunikacji odbywającej się na podstawie tras ustawionych przez administratora sieci (routing statyczny) niezbędna jest prawidłowa implementacja klasowej adresacji w sieci. Klasowa adresacja w sieci wraz z maskami podsieci przypisanymi do każdej z klas, widoczna jest na poniższych schematach:

Fot. Michał Mamica -

Fot. Michał Mamica Podsumowanie

Z uwagi na to, że cechą charakterystyczną routingu statycznego jest ręczna konfiguracja tras routingu w tablicach routingu zarządzanych routerów, ten sposób zapewnienia sprawnej komunikacji w sieci może być wykorzystywany jedynie w małych sieciach komputerowych lub też jako wskazanie routerom trasy awaryjnej, gdyby trasy główne przestały być dostępne.

Niemniej jednak, pomimo ciągłego rozrostu sieci komputerowych oraz coraz większej popularności routingu dynamicznego, routing statyczny wciąż znajduje zastosowanie i jest wykorzystywany przez administratorów sieci.Autor: Michał Mamica